Gmail将改用二维码扫描"根除钓鱼攻击风险" 名校发来二维码钓鱼邮件 飞天诚信:不知攻,焉知防?

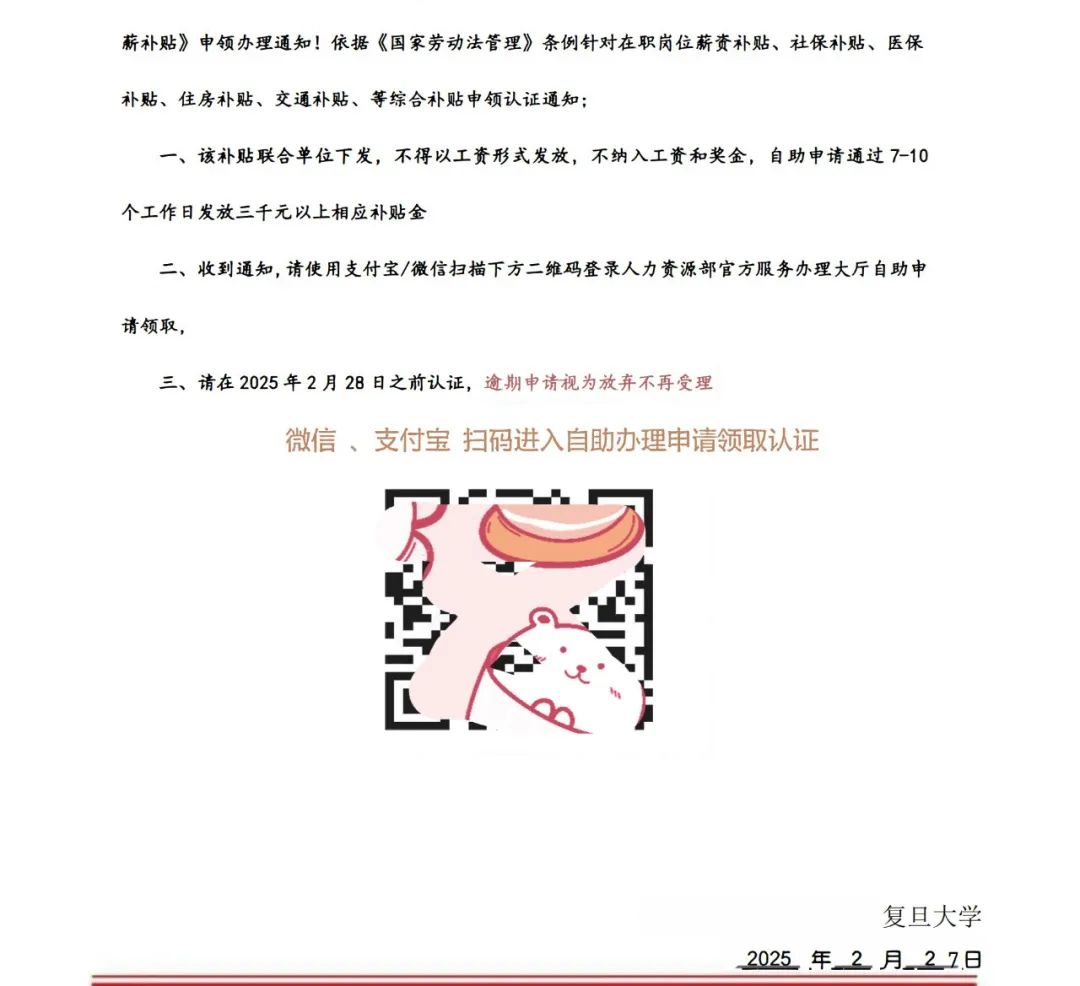

前几天收到一封“来头不小”的钓鱼邮件,硕大的LOGO引人注目(邮件中的钓鱼二维码已经涂抹):

百度得知,alu.fudan.edu.cn是“复旦大学校友专属实名邮箱”。在此提醒复旦大学的客户朋友,你们中出了一个坏人(受害人?)。

――――――分割线――――――

据外媒报道,谷歌将在未来几个月内逐步淘汰存在安全隐患的短信验证码机制,转而采用“更为安全”的二维码扫描认证方式。

Gmail团队发言人指出,短信验证码不仅容易受到钓鱼攻击,其安全性还高度依赖于电信运营商的防护能力。“一旦不法分子通过社会工程手段劫持用户的手机号码,整个短信验证体系将失去作用”。谷歌安全团队还发现了一种新型“流量劫持诈骗”现象――犯罪团伙通过操控大量手机号码,诱使服务提供商发送大量验证短信,进而从电信资费分成中非法获利。这种灰色产业每年涉案金额已达到数亿美元规模。为此,谷歌决定在未来几个月内调整Gmail账户的验证流程。用户将不再接收传统的6位数字验证码,而是通过手机摄像头扫描系统生成的动态二维码完成身份认证。Gmail团队发言人声称,这一技术方案具有双重优势:一方面,减少了对电信服务商的依赖,从而消除了安全链条中的潜在薄弱环节;另一方面,“根除了钓鱼攻击的风险,因为整个验证过程无需传输可能被截获的数字代码”。

“根除钓鱼攻击的风险”?不厚道地笑了……

值得注意的是,这项举措是谷歌“去密码化”战略的重要组成部分,与之前推出的生物特征识别Passkey形成协同效应。新验证体系预计将在未来几个月内逐步推出,第一阶段将覆盖Gmail核心服务,随后扩展至整个Google账户体系。尽管具体的上线时间表尚未公布,但内部消息显示,工程团队正在加速推进系统的兼容性测试工作。

Passkey是FIDO联盟推出的一种身份认证解决方案,已被苹果、谷歌和微软等科技巨头采用。该方案旨在替代传统的密码(口令),提供更高的安全性,同时减少用户记忆和输入密码的烦恼。具体而言,Passkey是基于FIDO2/WebAuthn标准的登录验证文件,包含公钥和私钥。用户注册时使用公钥,私钥则安全存储在用户设备(例如硬件安全密钥)中。由于公钥和私钥的分离,用户的登录凭据分别保存在云端和本地,有效降低了用户登录凭证被攻击者窃取的风险。Passkey的主要优势在于其简便性和安全性。用户可以通过生物识别(如面部识别或指纹)或硬件安全密钥来验证身份,从而登录账户,而无需记忆复杂密码。这不仅提高了账户的安全性,还大大简化了登录过程。例如,自从亚马逊采用Passkey以来,已有超过1.75亿用户在亚马逊购物平台上启用了Passkey功能。据亚马逊统计,使用Passkey登录的速度是其他方式的6倍。

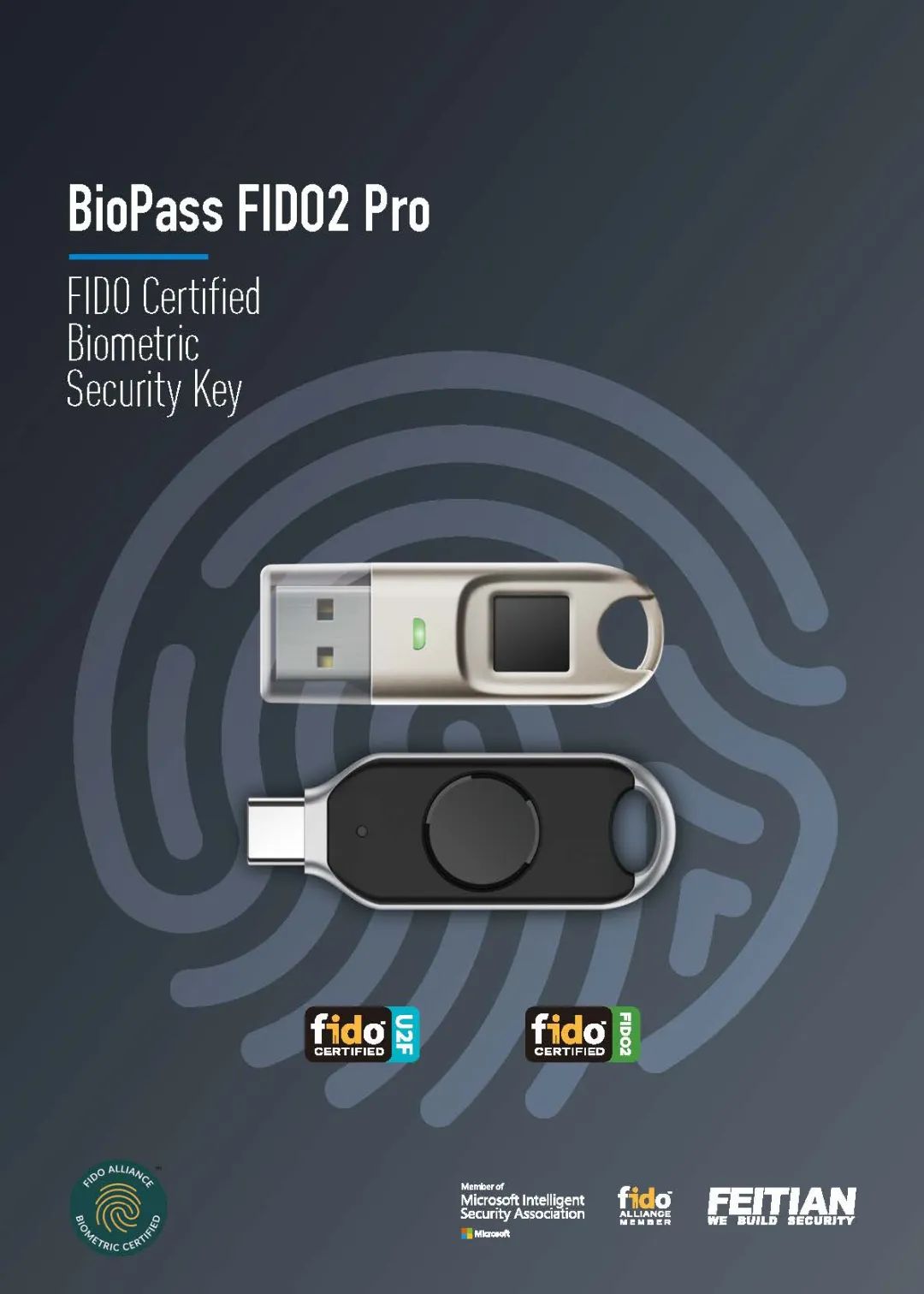

飞天诚信构建了丰富的FIDO硬件安全密钥(FIDO Security Key)产品线,全线产品通过FIDO认证,其安全性能够满足NIST SP 800-63B中最高级别(AAL3)的要求。用户可以通过USB-A、USB-C接口、NFC或BLE接口将FEITIAN FIDO Security Key连接到电脑或手机,快速、安全地完成账号登录或单点登录。飞天诚信FIDO系列产品现已支持Google、AWS等众多在线服务。